«چک پوینت» شرکت پیشرو در زمینه امنیت سایبری گفت که این تلاش ها علیه افراد در ایران و ۱۲ کشور دیگر از جمله انگلیس، آمریکا و تورکیه انجام شده است.

بر اساس این گزارش، دو گروهی که در این عملیات جاسوسی فعالیت میکنند، از تکنیک های جدیدی برای نصب نرم افزارهای جاسوسی در کامپیوتر های شخصی و موبایلها استفاده می کنند.

در این عملیات مجازی-جاسوسی، مکالمات صوتی، تصاویر و پرونده های رسانهای به سرقت میرود.

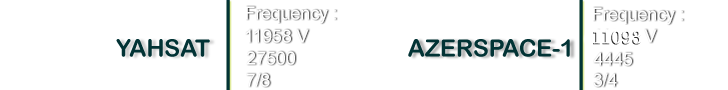

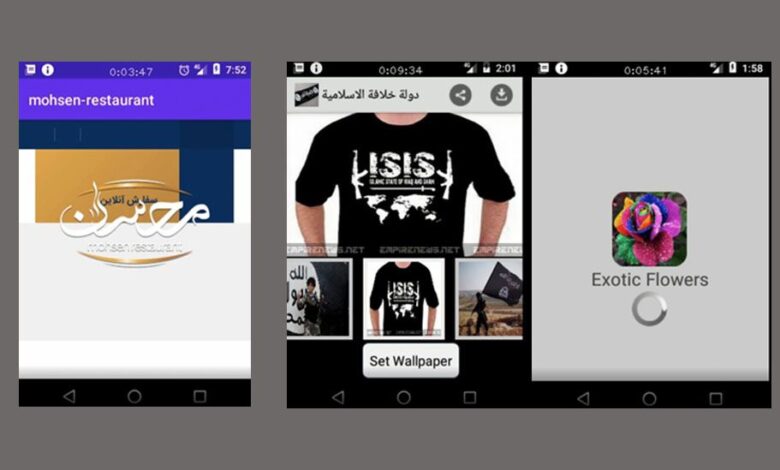

یکی از این گروه ها، معروف به بچهگربه خانگی (Domestic Kitten) یا (APT-50)، افراد را در دانلود نرم افزار جاسوس از طریق تلفن های همراه به روش های مختلف قانع میکند:

عرضه بسته جعلی از نسخه واقعی یک بازی ویدیویی معتبر در فروشگاه «گولل پلِی»

تقلید از برنامه (اپلیکیشن) یک رستوران در تهران

توصیه دانلود یک برنامه (اپلیکیشن) جعلی برای امنیت موبایل

توصیه یک برنامه دستکاری شدهای که مقالات خبرگزاریها را منتشر می کند

برنامه وال پیپر آلوده

ایجاد یک فروشگاه مجازی اپ اندروید برای دانلود نرمافزار

محققان این شرکت آمریکایی-اسرائیلی، ۱۲۰۰ قربانی را که در هفت کشور زندگی می کنند و مورد هدف این کارزار قرار گرفتهاند، شناسایی کرده است.

طبق این گزارش، بیش از ۶۰۰ مورد آلودگی موفق وجود داشته است.

گفته می شود گروه دوم، موسوم به اینفی (Infy) یا شاهزاده پرشیا (Prince Of Persia)، از کامپیوترهای شخصی یا کاری مخالفان در ۱۲ کشور پس از فریب آنها برای باز کردن پیوست های آلوده در ایمیل، از داده های حساس آنها جاسوسی کردهاند،

دولت ایران در مورد این گزارش توضیحی نداده است.

عملیات بچهگربه خانگی برای اولین بار در سال ۲۰۱۸ شناسایی شد و چک پویینت در آن زمان گفت شواهدی وجود دارد که این گروه از سال ۲۰۱۷ حداقل ۱۰ عملیات جاسوسی را اجرا کرده است.

چهار مورد از پروژه این گروه هنوز فعال است و جدیدترین آنها در نوامبر ۲۰۲۰ شروع شد.

در این پروژه از یک وبلاگ فارسی، کانالهای تلگرام و پیامک استفاده شده تا افراد را برای نصب نرمافزارهای آلوده فریب دهند. در گزارش چکپوینت از این بدافزارها با عنوان “گلوله پشمی” یاد شده که میتوانند:

ضبط تماس ها و صداهای دیگر را انجام دهند

موقعیت تلفن همراه را ردیابی کنند

اطلاعات شناسایی افراد در تلفن همراه را جمع آوری کنند

به پیامکها و لیست تماسها دسترسی پیدا کنند

پرونده های رسانه ای، از جمله فیلم ها و عکس ها را سرقت کنند

لیستی از سایر برنامه های نصب شده را بدست آورند

از حافظه خارجی (اسدی) پرونده ها را سرقت کنند

گفته می شود ۶۰۰ آلودگی موفق علیه مخالفان و نیروهای مخالف در این کشورها انجام شده است:

ایران

آمریکا

بریتانیا

پاکستان

افغانستان

تورکیه

ازبکستان

گفته می شود که گروه دیگر، اینفی، از سال ۲۰۰۷ فعالیت داشته است.

چک پوینت گفت، تازهترین اقدام این گروه هدف قرار دادن کامپیوترهای شخصی با ایمیلهای جعلی با محتوای “جذاب” برای فرد مورد حمله بوده که با پیوست یک فایل نوشتاری فرستاده شده است.

یکی از این نمونههایی که به آن اشاره شده مربوط به سندی است که ظاهراً در مورد وام هایی به جانبازان معلول ارائه شده است.

این شرکت گفت که پس از باز شدن سند، یک نرمافزار جاسوسی نصب شده و داده های حساس به سرقت میرفته است.

گفته می شود که در دو سندی که اخیراً استفاده شده است، عکس یک فرماندار ایرانی است که ادعا شده حاوی مشخصات تماس وی بوده است.

کارشناسان گفتند که توانایی های «اینفی»، “به مراتب برتر از سایر گروههای شناخته شده ایرانی است، چراکه این گروه اهداف خود را بسیار با دقت انتخاب میکند و حملاتش در بسیاری از موارد قابل شناسایی نیست.

یانیو بالماس، رئیس تحقیقات سایبری چک پوینت گفت: “روشن است که حکومت ایران در حال اختصاص منابع قابل توجهی برای عملیات سایبری است.”

بانیو بالماس گفت: “علیرغم آن که گردانندگان این پروژههای جاسوسی سایبری در مقطعی شناسایی و حتی متوقف شدهاند، اما خود آنها هدف قرار نگرفتهاند و به وضوح کارشان را از سر گرفتهاند.”

گزارش: Gordon Corera

از: Security correspondent, BBC News